Las Malvinas y el Plan Cóndor, en el centro de un escándalo mundial de espionaje

Guido Vassallo-Pagina12

Una aceitada trama de espionaje permaneció oculta durante más de 50 años sin levantar sospechas. La CIA y los servicios de inteligencia de la entonces Alemania Occidental controlaban a una compañía suiza, Crypto AG, que fabricó y vendió dispositivos de encriptación de mensajes a más de 120 países. Dentro de esa larga lista se encontraba Argentina.

Una extensa investigación del diario estadounidense Washington Post , la cadena de televisión alemana ZDF y la suiza SRF reveló que las máquinas “pinchadas” de Crypto le permitieron a la CIA, entre otras cosas, seguir de cerca a las dictaduras en América Latina, y brindarle inteligencia militar a Gran Bretaña durante la guerra de Malvinas.

A casi 38 años del conflicto armado, las islas volvieron a ser noticia por distintos motivos: primero, el secretario de Malvinas, Daniel Filmus, confirmó que Argentina firmará un nuevo acuerdo para continuar con los trabajos de identificación de las tumbas de soldados enterrados en el territorio, y este martes, cuatro exmilitares fueron procsados por imponer torturas y estaqueamientos a soldados conscriptos, delitos calificados como de lesa humanidad.

Pero, ¿cómo se llegó a los documentos desclasificados? “El Washington Post ha obtenido un documento aún clasificado gracias a una filtración. Se trata de una historia secreta: la llamada Operación Tesauro o Rubicón implicaba comprar y operar secretamente por la CIA y el BND (Servicio Federal de Inteligencia alemán) a Crypto AG como una empresa independiente, neutral y de alta calidad de equipos de encriptado”. Así explica el mecanismo de espionaje Carlos Osorio, director del Proyecto Cono Sur del National Security Archive (NSA).

Pero la realidad estaba lejos de esa supuesta neutralidad. “Las máquinas de Crypto AG estaban todas amañadas de manera muy sofisticada, permitiendo a las agencia de inteligencia descifrar las comunicaciones de cerca de 120 países”, menciona el investigador nacido en Chile. En 1970, la CIA estadounidense junto al BND alemán se convirtieron secretamente en propietarios de Crypto AG, dato que ignoraban los estados contratantes del servicio. En esos años, la compañía vendió miles de máquinas de encriptación, llegando a facturar millones de dólares. Un negocio redondo.

La CIA y el Plan Cóndor

El National Security Archive con sede en Washington comparte la misma sigla con la National Security Agency estadounidense (NSA), aunque muy distintos fines. Bajo el mando de Osorio, la institución logró acceder a documentos clasificados que mencionan especialmente al espionaje sufrido por los países miembros del Plan Cóndor, con el que Argentina y otras dictaduras latinoamericanas de las décadas de los 70 y 80 pretendían eliminar a sus adversarios políticos.

Las nuevas filtraciones presentadas por el Washington Post le permitieron al NSA retomar, y confirmar, algunas líneas de investigación previas. Los cables de la CIA a los que tuvo acceso el archivo son categóricos. Por ejemplo, durante la reunión inaugural del Plan Cóndor, organizada por el régimen de Augusto Pinochet en noviembre de 1975 en Santiago de Chile, los militares al mando de cinco dictaduras del continente (Argentina, Uruguay, Paraguay, Bolivia y Chile) firmaron un acuerdo para emplear un mismo sistema de encriptado. Varios años después se supo que era el de Crypto AG.

Dicho sistema “estaría disponible para los países miembros en los siguientes 30 días, con el entendimiento de que podría ser vulnerable. Será reemplazado en el futuro por máquinas criptográficas que serán elegidas de común acuerdo”, dice el documento compartido por el NSA en relación a dicha reunión. Es decir, los mismos que ofrecían las máquinas reconocían posibles fallas.

La CIA describía a la máquina de cifrado como “similar en apariencia a una vieja caja registradora que tiene números, manijas deslizantes y un dial operado manualmente que gira después de cada entrada”. Sin embargo, a fines de 1977, la bautizada Red Condortel, que permitía un contacto más fluido entre las dictaduras latinoamericanas, se actualizó con dispositivos de cifrado más modernos. Aunque los problemas lejos de disiparse se multiplicaron.

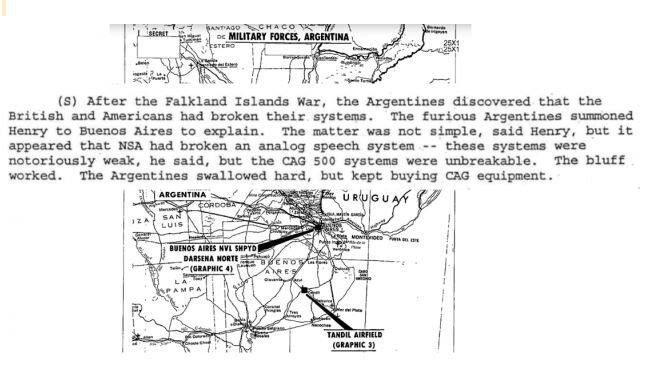

Un capítulo aparte dentro de esa historia de engaños y traiciones lo merece Argentina. Según los cables a los que accedió el Washington Post, en 1982 la administración de Ronald Reagan aprovechó la absoluta dependencia argentina del equipo de Crypto AG para escuchar comunicaciones privadas primero, y colaborar con los ingleses durante la trágica guerra de Malvinas después.

“Incluso los dictadores fueron espiados en aquellos años. No me sorprende que la CIA espiara a Argentina durante la guerra de Malvinas, porque ya sabemos cómo han terminado aliados con cada régimen dictatorial en América Latina”, sostiene la periodista y escritora Stella Calloni.

}”La información revelada por el Post dice que fue a través de Crypto AG que la CIA se enteró de todos los movimientos de Argentina durante el conflicto de Malvinas y que compartió esa información con Inglaterra. Nosotros sólo conocíamos el rumor. Hoy eso se pudo probar”, agrega por su parte Osorio desde el NSA.

La revelación hecha a casi 38 años de la guerra de Malvinas fue confirmada por la filtración de otro documento desclasificado por la NSA que incluye el agradecimiento de la por entonces primera ministra británica, Margaret Thatcher, “por la cooperación de los Estados Unidos en asuntos de Inteligencia y el uso de la isla de Ascensión”, enclave fundamental para coordinar los ataques ingleses por la vía aérea. En general, los nuevos cables presentados por el Post hablan sobre la inteligencia obtenida de la operación, pero proporcionan pocos detalles sobre su contenido y cómo esa información fue utilizada.

“El engaño funcionó”

Sorpresivamente, hubo un momento en que el gobierno de facto argentino sospechó que algo raro pasaba con sus comunicaciones. Luego del conflicto armado, Argentina descubrió una falla de seguridad en el antiguo aparato utilizado para codificar mensajes. Crypto AG envió enseguida un representante a Buenos Aires para que lograra convencer a los militares de las bondades del sistema. El elegido fue Henry Widman, un matemático de origen suizo especializado en criptología.

“El asunto no era sencillo”, destaca uno de los documentos desclasificados de la CIA. Widman sabía que los algoritmos habían sido manipulados, pero la maniobra había sido ejecutada “con una prominencia técnica” tal que garantizaba que el hackeo fuera “imposible de detectar mediante las pruebas estadísticas habituales”. Los espías de la CIA celebraban las “virtudes” técnicas del sistema desarrollado por Crypto AG: “El engaño funcionó. Los argentinos tragaron con dificultad, pero continuaron comprando los equipos”.

Con la sabiduría propia de quien invirtió décadas investigando estos temas, Calloni cree que las revelaciones del Post representan la génesis de procesos que hoy se replican en Latinoamérica, por ejemplo, bajo la figura del lawfare. “Hay nuevas tecnologías de espionaje, pero el asunto de base es el plan maestro que establece sobre nosotros el mismo esquema de guerra contrainsurgente de décadas pasadas”, agrega la autora de “Evo en la mira”, reeditado recientemente por Página/12. “Ellos saben conspirar muy bien y nosotros solo podemos arreglar lo que ellos rompen”, observa la escritora, a medio camino entre la risa nerviosa y la resignación.